管理员账号开启authenticator验证无法登录怎么办?mfa锁定修复教程

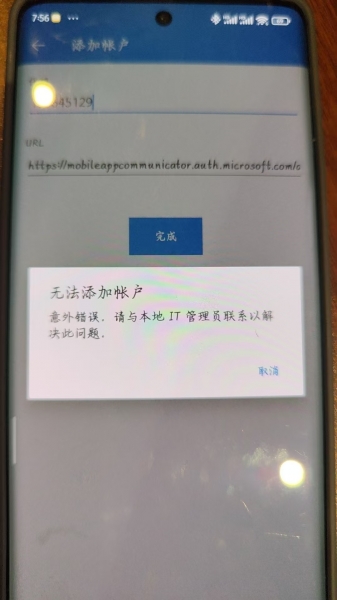

当管理员在策略中误开启microsoft authenticator多重身份验证(mfa)后,如果未提前配置验证设备,往往会导致唯一管理员账号被彻底锁定,无法访问windows ad或azure portal界面。这种情况通常是由于验证闭环失效引起的,可以通过备用管理员权限或特定的恢复脚本来解除登录限制。

一、利用备用管理员账户解除锁定

如果在组织内存在第二个拥有全局管理员权限的账号,这是恢复访问权限最直接的手段。

登录门户:使用另一个管理员账号登录Entra管理中心(原Azure AD)。

查找受限用户:进入“用户”>“所有用户”,搜索并点击被锁定的管理员账号。

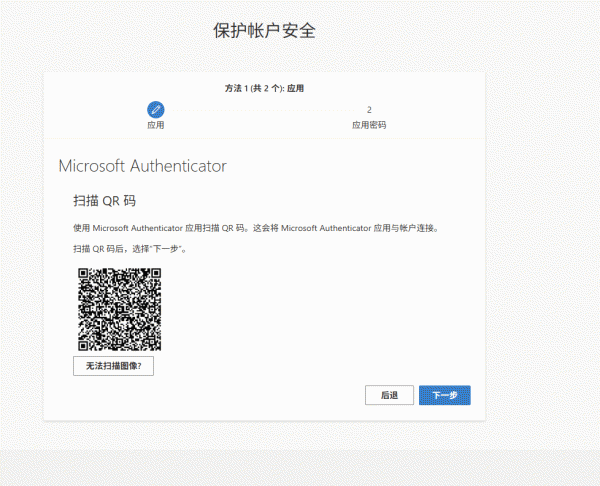

重置验证方法:在左侧菜单中选择“身份验证方法”,点击“要求重新注册多重身份验证”。

调整策略:如果是因为条件访问策略(Conditional Access)误开启导致的,请在“保护”>“条件访问”中暂时禁用或修改此策略,排除掉关键的紧急访问账号。

二、使用PowerShell脚本强制禁用mfa

如果可以访问终端环境且拥有相关凭据,通过命令行工具可以绕过图形界面的验证弹窗,直接清理账户的强制验证要求。执行以下指令可暂时取消mfa强制执行:

# 连接到MS Online服务

Connect-MsolService

# 清除指定用户的强身份验证要求

Set-MsolUser -UserPrincipalName "jiadi.cheng@seven7.group" -StrongAuthenticationRequirements @()此操作会将该账户的 StrongAuthenticationRequirements 属性置空,使其恢复到仅需密码即可登录的状态。

三、极端情况下的账户恢复流程

如果该账号是组织内唯一的管理员,且没有配置任何备用验证方式(如手机短信、备用邮箱),无法通过自助方式解决。

联系微软官方支持:你需要通过微软官方的支持渠道发起工单,证明你对该域名的所有权。

身份审核:微软的“数据保护团队”会介入。你可能需要提供公司证明、域名所有权证明(如修改DNS解析记录)等相关材料,审核通过后,他们会从后台手动重置你的验证策略。

预防措施建议:为了防止此类故障再次发生,强烈建议在组织内至少保留一个“紧急拨号(Break-glass)”账号。这个账号应具有全局管理员权限,但不应用任何mfa策略,并将其密码物理备份在安全处。