没人在电脑前,为什么会出现Windows登录成功日志?

在Windows安全审计日志中,出现“登录成功”记录(事件ID 4624)并不一定意味着有人物理坐在电脑前操作了键盘或鼠标。Windows系统的运行机制决定了许多后台进程、服务以及网络请求都需要通过身份验证才能执行,这些行为都会产生登录成功的日志记录。

一、 关键排查指标:登录类型(Logon Type)

要弄清楚到底是谁“登录”了,最重要的方法是查看事件详细信息中的“登录类型”。不同的数值代表了不同的登录方式:

| 登录类型代码 | 名称 | 含义 |

|---|---|---|

| 2 | 交互式登录 | 最可疑。表示有人物理操作了本机键盘。如果监控显示没人,请检查是否为远程桌面模拟。 |

| 3 | 网络登录 | 最常见。表示有人或程序通过网络访问了这台电脑(如共享文件夹、打印机、或远程扫描)。 |

| 4 | 批处理 | 表示执行了计划任务(Task Scheduler)中设定的任务。 |

| 5 | 服务 | 表示某个系统服务启动并使用了特定账户。 |

| 10 | 远程交互式 | 表示通过远程桌面(RDP)登录。 |

二、 可能的场景分析

如果监控确认物理环境无人操作,那么该日志通常由以下几种情况引起:

1、计划任务执行:某些杀毒软件升级、系统自动备份或维护工具被设置为定期运行,它们启动时会触发登录事件。

2、网络资源访问:局域网内其他电脑尝试连接这台主机的共享文件夹、磁盘映像,甚至是某些管理监控软件在后台扫描该主机的健康状态。

3、系统级服务启动:Windows某些核心服务(如Update自动更新)在后台执行操作时,会以 SYSTEM 账户或特定本地账户进行身份校验。

4、域控策略同步:如果电脑在企业域环境下,域控(DC)会定期与客户端进行策略刷新和身份确认。

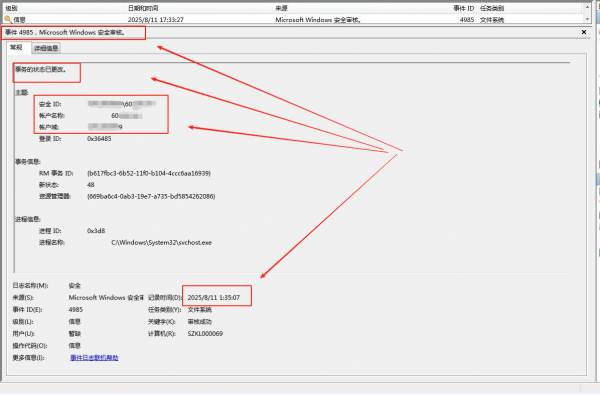

三、 如何进行深度排查?

你可以通过以下步骤在“事件查看器”中定位源头:

1、路径:Windows日志 -> 安全 -> 筛选事件ID4624。

2、查看账户名:确认是 SYSTEM、LOCAL SERVICE 还是具体的个人账户。

3、查看源网络地址:如果是远程访问,该字段会显示发起请求的IP地址。

4、查看进程信息:日志会记录是哪个 .exe 进程触发了登录。如果是 svchost.exe 或 lsass.exe,通常是正常的系统行为。

说明:如果登录类型显示为3且账户名是你的个人账号,通常是由于你在另一台电脑上访问了这台电脑的文件,或者手机连接了该电脑的wifi共享。只要IP地址是受信任的,通常无需担心安全风险。