零日攻击是什么?如何防范加密交易中隐蔽的零日攻击?

零日攻击可以理解成一个时间差漏洞,开发者还没发现问题,攻击者已经先用上了,这个“零日”指的是开发者根本没有时间去修复漏洞,系统还在正常运行,攻击已经悄悄开始了。

在加密行业这种攻击不只是针对某一个点,而是整个技术栈都有可能成为入口,比如钱包、交易所、智能合约、浏览器、手机系统,甚至底层共识机制,只要是软件,就可能藏着没被发现的漏洞。

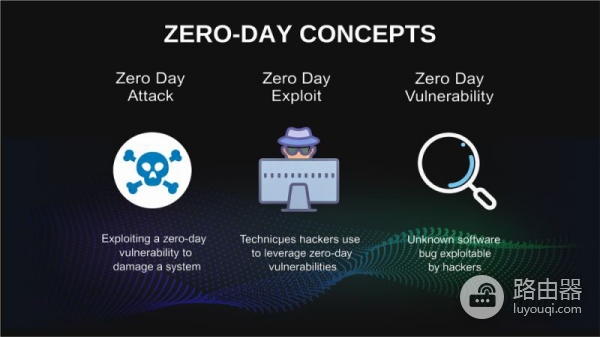

零日漏洞相关几个核心概念

1、零日漏洞,就是还没被开发者发现的代码缺陷,没有补丁,等于裸奔状态

2、零日利用,就是黑客写好的攻击工具或者代码,专门用来钻这个漏洞

3、零日攻击,就是实际动手那一步,开始入侵系统、拿权限、转资产

可以把它理解成,漏洞是“门没锁”,利用是“开锁工具”,攻击就是“人已经进屋了”。

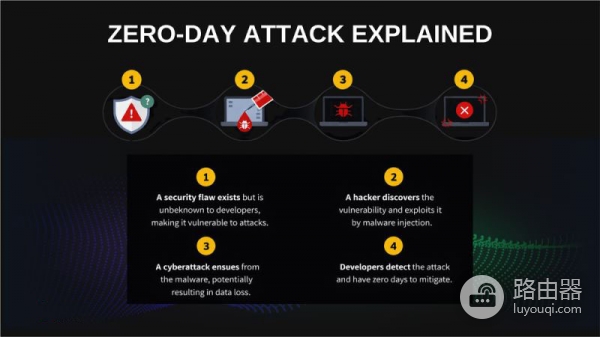

零日攻击是怎么一步步发生的

第一步:漏洞已经存在,但没人知道

系统里早就有问题,只是开发团队还没发现,系统表面一切正常,其实已经埋雷了

第二步:攻击者先一步发现漏洞

黑客找到这个漏洞,然后写好攻击代码,通过钓鱼、恶意插件、网页脚本等方式慢慢传播

第三步:攻击触发,开始造成损失

一旦用户触发了这个漏洞,攻击代码就会执行,可能直接拿走私钥、控制账户、转走资产,扩散速度很快

第四步:开发者发现异常,但已经晚了一步

往往是出了问题才意识到漏洞存在,这时候一边修复一边止损,攻击工具可能已经在外面扩散开了

零日攻击和一日攻击差在哪

名字看着差不多,本质区别就在有没有补丁。

1、零日攻击,是漏洞没人知道,没有补丁,用户也没任何防护手段,基本是被动挨打

2、一日攻击,是漏洞已经公开,补丁也发了,但很多人没更新,黑客专门挑这些“还没打补丁”的目标

实际情况里一日攻击反而更常见,原因很简单,很多人更新软件都会拖一拖,这个时间窗口就成了攻击机会。

加密圈里真实发生的攻击案例

Bybit事件

这次事件影响非常大,本质不是链上漏洞,而是前端被动手脚,攻击者控制了Safe钱包的界面,在开发者机器里注入恶意JavaScript,使得操作人员看到的是一笔“正常交易”,实际上签名的是另一笔转账,导致几十万枚ETH被转走,金额规模直接刷新记录。

关键点在于这不是合约漏洞,而是界面被篡改,人眼看到的信息被误导了。

Curve Finance事件

这次是典型的底层工具问题,问题出在Vyper编译器,某些版本里重入锁实现有缺陷,攻击者可以反复调用函数,在余额更新之前把资金不断取走。

影响的不只是一个项目,而是一批使用这个编译器的协议,多个流动性池同时被攻击,还有个细节挺关键,一部分资金是被白帽和MEV抢先保护住了,不然损失会更大。

怎么尽量降低风险

个人用户可以做的

1、软件更新别拖,一旦有补丁就尽快升级,很多攻击就是卡这个时间差

2、大额资产尽量用硬件钱包,哪怕电脑中毒,只要设备确认没问题,私钥还是安全的

3、开启双重验证,用验证器比短信更稳,密码不要重复用

4、助记词离线保存,别截图、别放网盘,物理隔离才靠谱

项目方需要做的

1、搭建漏洞赏金机制,让白帽先发现问题

2、做链上和链下监控,异常交易、陌生IP、代码变动都要能及时发现

3、用机器学习去分析行为模式,提前识别异常

4、基础设施不要单点依赖,一个组件出问题可能拖垮一大片系统

Q&A

零日攻击和普通黑客攻击差别在哪

核心就在“有没有补丁”,零日攻击发生时,系统没有任何准备空间,损失往往更直接

为什么加密行业更容易被打

资产和代码是强绑定的,一旦漏洞被利用,资金可以直接被转走,而且链上交易不可逆

零日攻击只针对智能合约吗

不局限,浏览器、钱包、前端页面、编译器都有可能成为入口

用户能不能提前发现

很难,更多是一些异常信号,比如奇怪的签名请求、不熟悉的插件、突然要求更新

漏洞赏金有没有用

作用很大,很多问题是在被利用之前就被白帽提交出来了

AI会让攻击更严重吗

攻击和防守两边都会用,发现漏洞更快,检测异常也更快,本质是对抗升级

背后一般是谁在做

很多是有组织的黑客团队在操作,手法成熟,目标明确