Sybil攻击是什么?怎么防范?

区块链是靠每个人都是真实个体来建立信任,但一旦有人批量造假身份,这套机制就会被钻空子,Sybil攻击就是如此,而且在空投、治理、隐私网络这些地方影响特别明显。

什么是Sybil攻击

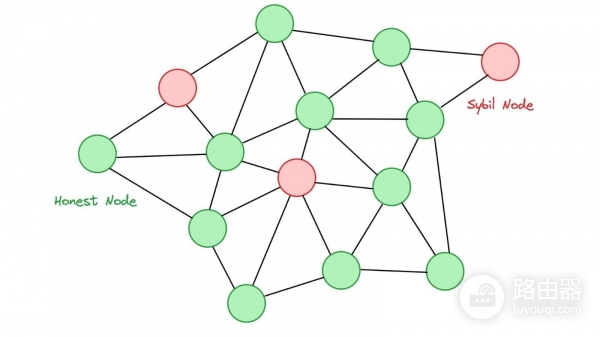

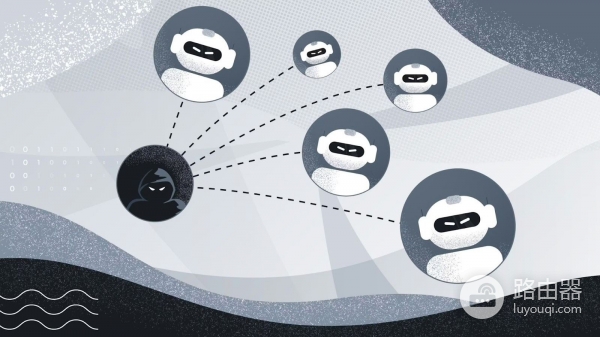

就是一个人控制一堆账号,在网络里假装成很多独立用户从而放大自己的影响力,这些假身份可以是钱包、节点、验证者,甚至是投票账户。

这个名字来自一个多重人格的故事,在区块链里就变成了一个人演很多人,如果系统没有办法区分真实用户和伪装用户,那规则再公平也没用,因为投票权、资源分配都会被操控。

可以把它想成一个人拿着上百张身份证去投票,看起来是民主决策,其实结果早就被控制了。

Sybil攻击是怎么运作的

直接攻击 和 间接攻击

直接攻击就是假节点直接和正常节点交互,发数据、投票、出块,整个过程没有中间人,影响扩散会很快。

间接攻击更隐蔽一些,攻击者通过中继节点或者被控制的节点传递影响,真正的恶意来源被藏起来,普通节点根本不知道数据从哪来的,这种更难被发现。

常见操作流程

大多数Sybil攻击其实套路很固定,基本都是三步走:

1、批量造号

用脚本生成大量钱包地址或者节点,成本很低,有的链甚至接近零成本。

2、养号阶段

这些账号不会一开始就作恶,而是像正常用户一样转账、交互、质押,慢慢积累看起来很正常的行为记录。

3、集体发力

等数量够多了就开始统一行动,比如投票、刷空投、操控数据、影响共识,形成假多数。

会带来哪些影响

51%攻击和双花

一旦攻击者控制了足够多的资源就有机会改写交易记录,甚至把已经确认的交易撤回,相当于钱已经花出去还能拿回来。

这种情况在一些算力较低的链上更容易出现。

审查交易和网络隔离

攻击者可以选择不转发某些交易,让部分用户发不出去,或者只让一部分节点看到被篡改的信息。

还有一种情况是把某些节点隔离,让它们误以为自己还在正常网络中,其实看到的是被操控的数据。

隐私被破坏

在强调匿名的网络里,这种攻击更危险。

如果攻击者控制了大量入口和出口节点,就有机会把用户的IP和交易关联起来,慢慢推断出真实身份。

治理被操控

DAO投票特别容易中招,如果一个人控制了大量钱包,就能左右提案结果。

比如通过对自己有利的规则,或者把资金导向特定方向,普通用户的投票会被淹没。

空投被刷子拿走

很多项目发空投是为了奖励真实用户,但如果被Sybil攻击盯上,大部分奖励可能被同一批人拿走。

一些真实案例

历史里已经出现过很多类似情况:

1、有人用单一IP跑上百个Tor节点,影响网络路由。

2、某些区块链被51%攻击,交易记录被重写。

3、空投项目被批量账号“薅走”,团队不得不重新筛选用户。

这些事情说明一个点,只要有激励就一定有人研究怎么批量利用规则。

怎么识别Sybil攻击

1、多个钱包来自同一IP或者同一资金来源。

2、一批账号操作时间完全一致。

3、只和固定几个地址交互,没有真实社交关系。

4、行为非常机械化,比如固定频率交易。

还有一些更高级的方式,比如用图谱分析把账户之间的关系画出来,假的账号通常是孤立小圈子。

怎么防这种攻击

共识机制

PoW靠算力限制,想搞很多身份就要付出真实成本。

PoS靠质押限制,每个身份都要锁资金,成本直接拉高。

身份验证

有些项目会用手机号、KYC,甚至生物识别来限制一人多个账号的情况。

这种方式效果很好,但会牺牲一部分隐私。

声誉系统

新账号一开始权重很低,需要时间积累,老用户更有话语权。

这样就算批量造号,也很难短时间产生影响。

多层防御

真正靠谱的项目一般不会只用一种方法,而是:

• 经济成本限制

• 行为分析

• 社交关系图

• 技术规则限制

叠加起来让攻击变得很贵、很麻烦。

被攻击之后怎么办

就算防得再好也可能被钻空子,这时候重点是快速处理:

1、把可疑地址拉黑。

2、暂停治理或投票。

3、调整规则,比如提高门槛。

4、重算空投或权益分配。

5、修补协议漏洞。

同时要把过程讲清楚,不然用户信任很容易掉。

还没解决的难点

这个问题没有完美答案,因为几件事本身就冲突:

1、想防攻击,就要提高门槛。

2、门槛高了,就不够去中心化。

3、做身份验证,又会影响隐私。

再加上自动化工具越来越强,攻击也在不断升级。

常见问题

Sybil攻击是不是每条链都有风险

理论上都有,只是成本高低不同,大链更难被大规模攻击。

怎么判断一个项目有没有防护

可以看有没有地址分析、空投过滤、声誉系统这些机制。

PoS能不能完全防住

能提高难度,但如果资金被分散使用,还是有操作空间。

普通用户需要注意什么

看到那种教你用几十个钱包拿奖励的内容,基本就要提高警惕,这类行为本身就容易被识别甚至清算。