双重验证一定要开吗? 2FA双重验证安全吗?

在当前的网络环境中,只靠用户名和密码已经很难应对不断演化的攻击方式。双重身份验证(2FA)的作用,就是在密码之外叠加一层独立的校验条件,即使账号密码泄露,攻击者也很难直接取得账户控制权。

那么双重验证一定要开吗?2FA双重验证安全吗?

单一身份验证的现实短板

传统登录方式本质上只验证“你知道什么”。只要掌握密码,就能完成登录。但在真实世界中,这种模式早已暴露出明显缺陷。

1、大量密码长期存在于数据泄露事件和地下数据库中,被反复倒卖和利用

2、密码复用现象普遍,一个平台失守,往往牵连多个账号

3、钓鱼邮件、仿冒登录页、恶意程序可以在不易察觉的情况下窃取凭证

4、撞库攻击通过自动化脚本批量尝试泄露账号,成本极低

5、邮箱、云盘、交易平台一旦被登录,后续重置权限与资产转移几乎没有阻力

双重身份验证的工作逻辑

2FA的核心思路,是把身份校验拆分为多个维度,而不是押注在单一凭证上。常见组合是“你知道的”加“你拥有的”,进阶场景还会加入“你本身”。

1、密码:代表知识层面的凭证

2、动态验证码或确认请求:代表设备或实体载体

3、生物识别(扩展场景):指纹、人脸等个人特征

只有多项条件同时成立,系统才会放行,这让攻击者需要跨越不止一道门槛。

2FA的安全意义:从普通账号到加密资产

从邮箱、社交账号,到交易所和钱包入口,2FA更像是给账户再加一道物理锁。很多资金损失并非区块链技术失效,而是用户入口被接管。

1、邮箱开启2FA,可阻断“通过邮箱重置所有密码”的连锁风险

2、交易所和支付账户启用2FA,会显著抬高提现和交易的门槛

3、社交账号启用2FA,可减少被盗后扩散诈骗信息的情况

4、企业环境中,2FA有助于压缩“单个员工账号失守→系统被突破”的概率

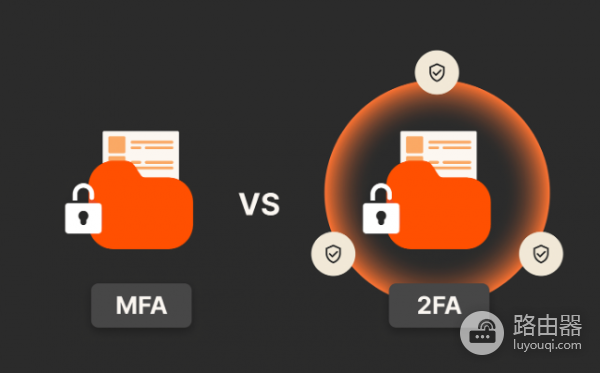

单一密码、2FA与MFA的差异

| 认证方式 | 验证要素数量 | 典型组合 | 安全特征 | 常见使用场景 |

|---|---|---|---|---|

| 单一密码 | 1个 | 账号+密码 | 凭证泄露即可直接登录 | 低风险、非核心账号 |

| 双重身份验证(2FA) | 2个 | 密码+动态码 / 硬件令牌 | 需要同时突破两道防线 | 邮箱、交易所、钱包、网银 |

| 多重身份验证(MFA) | 2个以上 | 密码+设备+生物识别 | 防护最强,成本较高 | 企业后台、管理系统 |

在加密资产场景中的作用

加密货币环境中,一旦私钥或交易入口被控制,资产通常无法追回,这让2FA的价值更加突出。

1、攻击者掌握交易所密码后,若无2FA,提现几乎可以直接完成

2、SIM换号诈骗往往先控制手机号,再拦截短信验证码

3、使用验证应用或硬件钥匙,可以明显提高远程攻击难度

4、与资金绑定的邮箱启用2FA,有助于保护钱包和交易平台的重置流程

关于2FA的常见误区

很多用户并非不了解2FA,而是被一些认知偏差劝退。

1、“配置太麻烦”:实际操作通常只需几分钟,扫码或输入一次验证码即可完成绑定。

2、“账号不重要”:攻击者更在意可利用性,而不是你主观判断的价值。

3、“开了就万无一失”:2FA只能降低风险,弱密码和钓鱼链接依然可能成为突破口。

4、“只保护资金账户就够了”:邮箱和社交账号被控制后,同样可能成为跳板。

5、“短信验证码已经很安全”:短信比裸密码更好,但仍受制于换号和信令拦截问题。

忽略2FA可能带来的真实后果

缺乏有效验证机制时,损失往往不止体现在资金层面。

1、SIM换号诈骗:通过运营商补卡流程接管手机号,进而控制多个账户

2、帮助台社会工程:冒充用户或员工,诱导添加新的验证设备

3、后台权限滥用:内部账号失守后,可绕过普通用户的前端防护

典型事件回顾

| 时间 | 事件 | 攻击方式 | 影响 |

|---|---|---|---|

| 2020年 | 社交平台名人账号集中被劫持 | 针对员工的社会工程 | 暴露后台权限风险 |

| 近几年 | 加密资产SIM换号诈骗 | 控制手机号+短信拦截 | 推动更强验证方案 |

| 2025年 | 官方发布账户接管风险预警 | 钓鱼与帮助台欺骗 | 强化流程与用户警觉 |

实际可行的2FA配置思路

选择更稳妥的验证方式

1、优先使用验证应用生成离线动态验证码

2、高金额或高权限账户,可配合硬件安全钥匙

3、只能使用短信的平台,尽量降低手机号曝光度

4、保存恢复代码,并放置在可控、安全的位置

配合良好的安全习惯

1、各平台使用不同的高强度密码,避免重复

2、面对客服、运营商相关沟通时,不在对话中泄露验证码

3、通过书签或手动输入网址访问关键页面

4、定期查看登录记录,发现异常及时处理

5、警惕突如其来的验证请求,确认是否由本人触发

把2FA落实进日常使用

把2FA当成一次系统性的“数字安全整理”,而不是零散操作。

1、梳理与资金、身份绑定紧密的核心账号

2、按重要程度逐一启用更强验证方式

3、为每个账号准备可用的恢复方案

4、定期复查新注册平台和长期闲置账号

常见问题解答

手机丢失会不会被彻底锁死?

只要事先保存恢复代码、绑定可信设备,账号仍然可以找回。真正的高风险在于既没有2FA,也没有任何备份。

短信验证码和验证应用差距大吗?

短信验证码能挡住一部分攻击,但更容易受到换号和拦截影响。验证应用在本地生成验证码,不依赖运营商网络,长期使用更稳妥。

自托管钱包还需要关注2FA吗?

如果钱包始终处于完全离线状态,风险确实较低。但现实中设备往往并非一直隔离网络,配套的入口账号依然值得重点防护。

2FA既然可能被绕过,还有没有意义?

任何防护都无法做到绝对安全。2FA的价值,在于阻断大多数低成本、自动化攻击,让攻击者付出更高代价,这正是它在日常安全中的核心作用。