为什么量子攻击能从公钥反推私钥?却无法从钱包地址反推公钥?

比特币的安全核心是椭圆曲线数字签名算法(ECDSA,基于secp256k1曲线),量子计算机的威胁并非“一刀切”,而是高度不对称的:已暴露公钥 → Shor算法能高效破解(从公钥反推私钥)。

仅暴露地址(HASH160) → 即使量子计算机也几乎无能为力(难度仍为天文数字),这正是现代钱包采用“地址单次使用”策略,能大幅防御量子攻击的根本原因。

为什么量子能从公钥反推出私钥?

secp256k1椭圆曲线的经典难度并不是2¹⁶⁰,而是约2¹²⁸。

经典vs量子难度对比表

| 项目 | 经典计算机难度 | 量子计算机(Shor算法)难度 | 为什么量子能破解? |

|---|---|---|---|

| secp256k1曲线 | 离散对数问题(ECDLP)

难度 ≈2¹²⁸(Pollard rho算法的√n) | 多项式时间(O(log³ N)) | Shor算法把离散对数转化为“周期查找”问题,可高效求解 |

| 比特币地址HASH160 | preimage攻击

难度 ≈2¹⁶⁰ | 2⁸⁰(仅Grover平方根加速) | Grover只能加速搜索,无法“直接算出” |

为什么经典难度是2¹²⁸而不是2²⁵⁶?

曲线阶n ≈ 2²⁵⁶,但所有已知经典算法(包括目前最优的Pollard rho)都只能达到√n的速度,即2¹²⁸,比特币社区因而把ECDSA的安全等级统一定义为128-bit(而非256-bit)。

Shor算法到底做了什么?

1、Shor算法的核心武器是量子傅里叶变换(QFT)+相位估计

2、它将问题“找到私钥 ( k ) 使得公钥 ( Q = k \times G )(( G ) 为基点)”转化为找周期问题。

3量子计算机能一次性并行叠加所有可能的 ( k ),在几百万逻辑qubit规模下,几分钟到几小时就能精确输出私钥。

实际攻击例子

如果你有一个P2PK地址(公钥直接明文在链上),量子机拿到65字节公钥后,运行Shor算法 → 几小时内算出私钥 → 伪造签名 → 转走全部BTC。这就是“已暴露公钥 = 随时可偷”的原因。

为什么量子无法从地址反推出公钥?

很多人以为比特币地址的生成“不就是两次哈希(SHA-256 + RIPEMD-160)吗?经典难度是2¹⁶⁰,量子攻击不也只是减半而已?”——这正是最大的误区。

地址生成精确过程

公钥(未压缩)→ SHA-256→ RIPEMD-160→ 得到HASH160(160位)地址 = Base58Check(HASH160),攻击者必须找到一个公钥 ( P )满足

RIPEMD-160(SHA-256(P))=目标HASH160这属于preimage攻击(原像攻击)。

量子在这里的唯一武器Grover算法

1、Grover只能提供平方根加速(适用于任何无结构搜索)。

2、经典暴力搜索:约需2¹⁶⁰次尝试。

3、Grover后:只需要约√(2¹⁶⁰) = 2⁸⁰次量子操作。

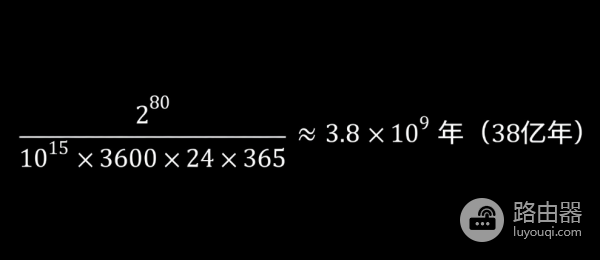

2⁸⁰到底有多大?

1、当前全球最快超级计算机每秒约10¹⁸次操作。

2、即使一台“超级量子机”每秒能执行10¹⁵次Grover迭代(极度乐观,现实远低于此),破解一个地址所需时间。

3、考虑量子纠错、内存访问等实际开销,再乘以10⁶~10¹⁰倍 →万亿年以上,远超宇宙年龄(138亿年)。

为什么不能像Shor那样“聪明破解”?

1、哈希函数(SHA-256、RIPEMD-160)是伪随机单向函数,没有数学结构(无周期、无离散对数可利用)。

2、量子密码学界共识:对密码学哈希的preimage攻击,Grover就是理论上限,未来几十年内不会有更好的量子算法。

3、对比:如果用256位哈希(如P2WSH),Grover后难度为2¹²⁸,比当前比特币挖矿难度还高。

两个攻击方向的本质区别

| 攻击方向 | 数学问题类型 | 经典难度 | 量子最佳算法 | 量子后难度 | 是否实际可破解(2030–2050) |

|---|---|---|---|---|---|

| 公钥 → 私钥 | 离散对数(有结构) | 2¹²⁸ | Shor | 多项式时间 | 可能(几百万qubit即可) |

| 地址 → 公钥 | 哈希preimage(无结构) | 2¹⁶⁰ | Grover | 2⁸⁰ | 不可能(宇宙级难度) |

量子能“聪明地”破解椭圆曲线(因为它有可利用的数学弱点),但对哈希函数只能“笨笨地”加速搜索(平方根而已),2⁸⁰仍然是天文数字。

对普通用户的实际意义

已暴露公钥(早期P2PK、已花费的P2PKH、Taproot bc1p地址),量子机成熟后 = 随时被偷。

只收到钱、从未花过的bc1q地址(Native SegWit):公钥根本没上链 → 量子机连攻击对象都没有 →安全。

现代HD钱包“每次接收/找零都生成全新地址”的设计,正是把量子风险降到最低的神器,量子威胁真实存在,但只针对已暴露公钥的币,只要你坚持使用bc1q地址+单次使用+现代钱包,量子攻击在接收和长期持有阶段几乎无法生效。