用零信任保护代码安全(安全 零信任)

代码泄露的代价对于企业来说是十分昂贵的:大疆新前员将源代码公开上传,致使黑客非法侵入服务器,企业直接损失就高达114.6万元;B站整个后端代码被上传到github,盘前直接超跌4%;今年3月,三星Galaxy设备近200GB数据信息泄露,三星手机可能会被轻易破解,数亿名Galaxy设备用户面临风险。

大部分数据泄密事件都是内部员工有意或无意造成的,例如员工私下售卖设计图纸,员工离职把源代码带到竞争对手、员工中了木马导致数据泄露等等。据美国联邦调查局数据统计:超过80%的安全威胁来自公司内部,由于内部人员有意或无意泄密导致的经济损失,为黑客造成损失的16倍,病毒造成的12倍。

数据安全需要新的思路

由于企业的数据可能存在于公有云、私有云、数据中心、员工电脑、甚至合作伙伴和第三方人员电脑中,因此数据防泄露的工作非常困难,往往顾此失彼。基于此,零信任安全工作空间解决方案,对物理上分散的数据进行逻辑上封闭管理,从而保障企业的数据安全。

物理上分散、逻辑上封闭

零信任下的数据安全加访问控制

一个完整的零信任解决方案需要包括终端数据安全,将安全工作空间融入零信任架构,由零信任控制中心统一管控空间的应用准入策略,一方面补足零信任在终端数据安全方面的能力,另一方面和零信任的自适应动态策略和细粒度权限管控相结合,形成完整数据安全保护方案。

安全工作空间融合零信任

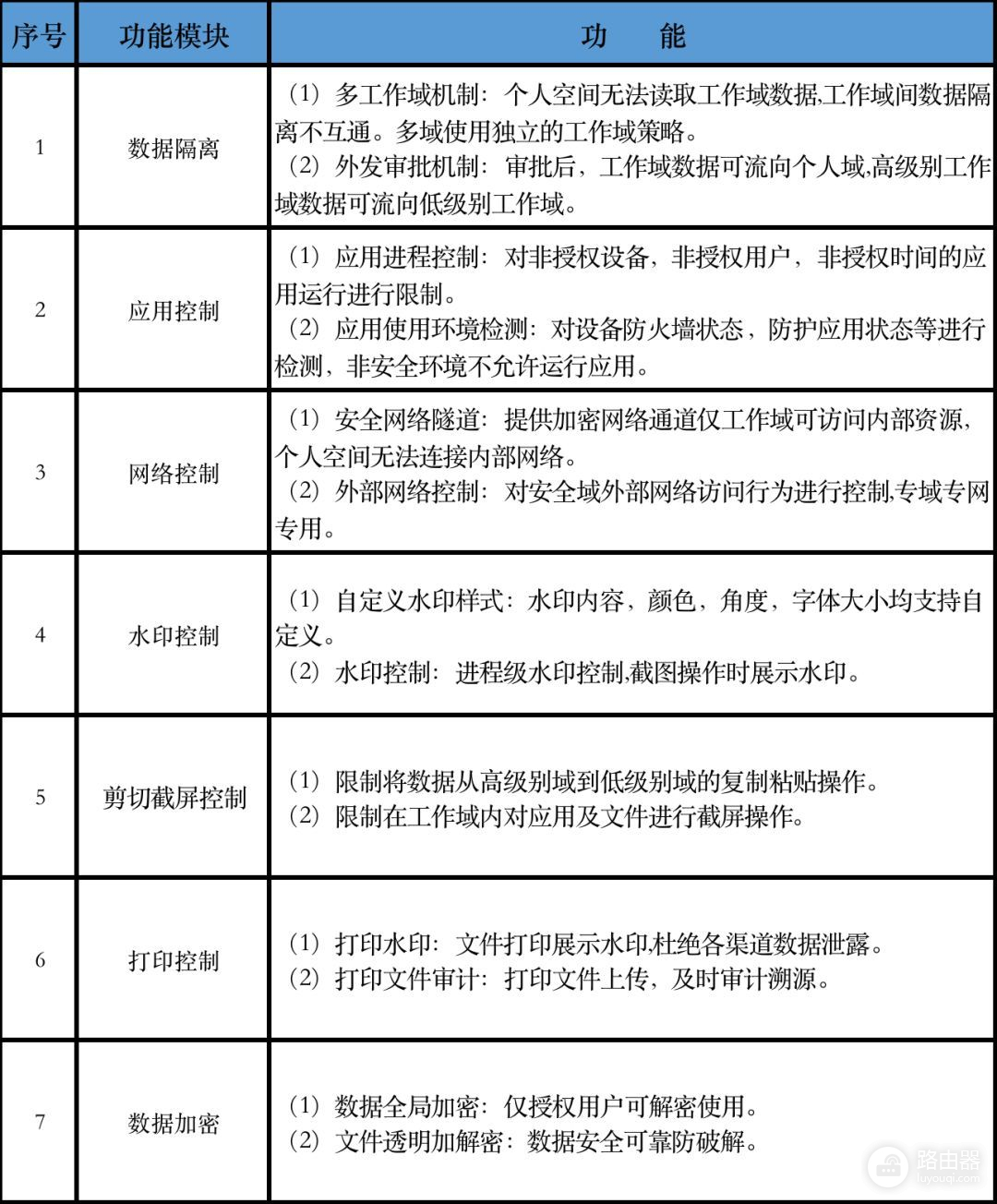

零信任安全工作空间解决方案,在终端环境隔离基础上,提供应用控制、网络控制、以及数据加密、剪切截屏控制、水印打印控制等全面的终端数据防泄露能力:

体验更便捷

公私分离、个人数据不受影响,在终端开辟出的安全工作空间内,企业控制和记录员工的操作行为,并对数据进行管控,在安全工作空间之外,不涉及个人隐私,不改变用户的使用习惯。

基于操作系统内核技术研发,对CPU和内存负载影响小,程序执行效率高。

管理更方便

通过零信任自适应动态策略管控,快速可视化拖拽编排访问流程。

安全工作空间和零信任融合,一次部署实现多种安全防护,以最优的性价比完成统一安全管控。

零信任策略中心可以集成多安全产品,提供完整的用户行为审计和终端安全分析。

数据更安全

安全工作空间与应用服务器之间建立安全加密隧道,数据在加密隧道内传输,防止网络监听,中间人篡改等黑客行为。

每个安全工作空间可配置独立的安全策略,数据一旦进入安全工作空间,便不能私自将数据发送出去,实现自适应最小权限数据管控。

安全工作空间

与

DLP、VDI、RBI的对比

安全空间 VS DLP

DLP没有对敏感数据进行加密隔离,仅在用户试图外发时进行拦截,因此容易被攻击者绕过,比较适合审计类的场景。

安全空间 VS VDI

VDI方案数据只落在服务端,完全不会存储在用户设备上,安全空间虽然进行了加密和隔离,但仍有被破解的可能,因此VDI的安全性更高。但是VDI需要与服务端进行大量的数据交换,对用户的使用体验有一定的影响,其成本也更高,安全空间的成本可能只有VDI的1/3,而且基本不存在网络性能问题。

一般来说,对电脑性能要求不高的场景比较适合VDI。像研发、设计这类对电脑要求比较高的场景更适合安全空间。

安全空间 VS RBI

RBI方案中,数据也是只落在服务端,不落在本地。不过RBI只支持B/S应用,适用场景有限,RBI更适合一些特定人群的轻量访问场景。

易安联EnBox零信任安全工作空间为用户提供可信终端工作环境,支持业务场景下多安全级别的安全工作空间。安全空间与宿主机环境、不同安全空间之间保持可控的数据、进程及通信隔离,安全空间内数据强加密并且数据流转受控。用户可以在安全域内访问业务资源并自动清空,降低数据泄漏和攻击风险。同时对安全空间内所有操作持续监控与日志采集,对业务系统异常访问、用户异常行为及时检测识别。为实体终端、安全空间、应用系统之间的交互提供统一的安全访问策略和生命周期管理机制,以多桌面的形态为用户提供多域安全访问环境,实现集终端环境安全、数据安全防控、数据交互安全于一体的访问新模式。

所以对于研发和设计场景,易安联零信任安全空间解决方案是比较不错的选择。