Hyperbridge跨链网关遭攻击是怎么回事?黑客伪造消息铸造10亿DOT仅赚23.7万

2026年4月13日一起针对Hyperbridge跨链网关的智能合约漏洞攻击事件迅速引发区块链社区关注,攻击者通过伪造跨链消息,绕过状态证明验证,篡改了以太坊上桥接Polkadot(DOT)代币合约的管理员权限,一次性增发约10亿枚假桥接DOT,并全部抛售,但由于链上流动性极度有限,黑客实际仅获利约23.7万美元(108.2 ETH),此次事件仅影响Hyperbridge桥接至以太坊的DOT代币,Polkadot原生中继链、平行链及其他生态资产均未受影响。

这起攻击再次凸显了跨链桥在区块链互操作性中的核心风险,也为我们提供宝贵的跨链安全知识点。

什么是Hyperbridge?跨链桥在Polkadot生态中的作用

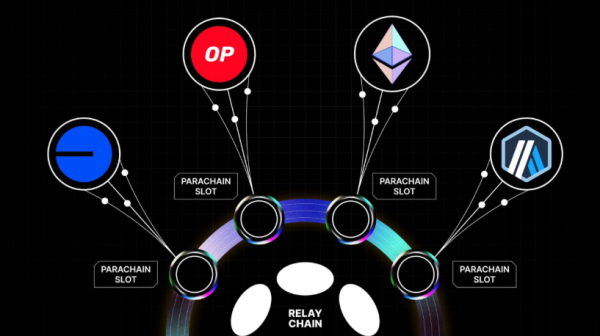

Hyperbridge是由Polytope Labs开发的去中心化跨链互操作协议,主要基于Polkadot的Interoperable State Machine Protocol(ISMP),为了安全高效地将Polkadot生态资产桥接到以太坊、Base等EVM兼容链。

1、核心功能:通过零知识证明或状态证明,实现资产跨链转移、消息传递和Token Gateway(代币网关)管理。

2、桥接DOT:用户可将Polkadot原生DOT锁定在Polkadot侧,通过Hyperbridge在以太坊铸造等值的“桥接DOT”ERC-20标准,实现跨链使用。

3、优势定位:Hyperbridge曾被宣传为Polkadot生态中较为先进的桥接方案之一,强调去中心化验证和抗审查性。

桥接资产本质上是“包装版”原生资产,其安全性高度依赖桥接合约的验证逻辑,一旦验证层出现漏洞,就可能出现“假消息”被当成合法指令执行的情况。

攻击细节,伪造消息如何一步步篡改管理员权限?

1、伪造跨链消息:攻击者利用Hyperbridge Ethereum Gateway合约,具体涉及Token Gateway / HandlerV1在消息验证环节的漏洞,构造了一条伪造的PostRequest消息,该漏洞核心在于状态证明验证不完善,可能涉及Merkle Mountain Range证明重放或VerifyProof函数中缺少leaf_index < leafCount等输入校验,导致历史有效证明可被用于任意新恶意请求。

2、绕过验证:合约错误地将伪造消息视为来自Polkadot侧的合法指令,执行了onAccept → handleChangeAssetAdmin路径。

3、篡改管理员权限:成功将桥接DOT代币合约的管理员角色转移给攻击者地址。

4、增发并抛售:攻击者立即调用mint函数,增发约10亿枚桥接DOT,随后通过Odos Router + Uniswap V4在单一交易中全部抛售。

整个过程Gas费极低(约0.74美元),却名义上“铸造”了价值超10亿美元的代币,链上数据显示,抛售后桥接DOT价格从约1.22美元瞬间砸至接近零。

技术知识点

这起攻击本质是“消息伪造+权限提升”型漏洞,常见于跨链协议的证明验证层,不同于直接盗取私钥,它利用了“信任桥接消息”的设计假设,一旦证明校验失效,桥接合约就相当于“无条件执行外部指令”。

为什么黑客“巨额增发”却只赚23.7万美元?

1、实际获利:108.2 ETH(约23.7万美元),攻击者在Uniswap V4流动性池中仅能卖出极少部分代币,后续抛压导致价格归零,大量假币无法变现。

2、流动性瓶颈:桥接DOT的Defi流动性池深度远低于原生DOT市场,这成为天然的“止损阀”,巨额增发反而让大部分代币“砸在自己手里”。

3、市场连锁反应:Polkadot原生DOT价格短期下跌约5-6%,出现约72.8万美元清算,但迅速企稳。

Polkadot官方及Hyperbridge团队第一时间回应

1、确认漏洞仅限于Hyperbridge桥接至以太坊的DOT代币。

2、Polkadot中继链、平行链、原生DOT及其他桥接方案完全安全。

3、Hyperbridge已暂停网关运行,正在调查修复,并计划部署补丁。

此次事件带来的跨链安全启示

1、跨链桥仍是高风险环节:2026年跨链攻击频发,证明验证、消息路由、管理员权限控制是三大高危点,任何“单点信任”设计都可能被利用。

2、桥接资产 ≠ 原生资产:用户需明确区分“桥接版DOT”和“原生DOT”,桥接资产安全性依赖第三方协议,而非底层公链共识。

3、流动性深度决定实际损失:攻击者名义获利巨大,但实际变现受限于池子深度,这也提醒项目方,提升桥接资产流动性同时需同步强化安全审计。

防御建议

1、用户优先使用原生链资产,跨链时选择多重验证的成熟桥接方案,及时撤销不必要授权。

2、项目方加强合约审计、引入多签名或时间锁、定期进行渗透测试,验证逻辑需“最小权限”原则。

3、 开发者学习ISMP、零知识证明等先进技术,但切勿忽视基础输入校验和重放保护。

事件暴露问题,但Polkadot生态韧性仍在

Hyperbridge此次攻击虽造成桥接DOT短期归零,但实际经济损失有限,且未波及Polkadot核心安全,公链底层共识的安全性远高于上层应用桥接,对普通用户而言,这是一堂生动的“跨链风险教育课”,在享受互操作便利的同时,必须始终保持对智能合约和第三方协议的警惕。

Hyperbridge团队正在积极修复,Polkadot社区也保持稳定,未来随着更多Layer 0/1级跨链方案,如基于零知识的轻客户端验证的成熟,此类“伪造消息”攻击有望大幅减少。