零知识证明(ZKP) 是什么?ZKP的程序逻辑本质

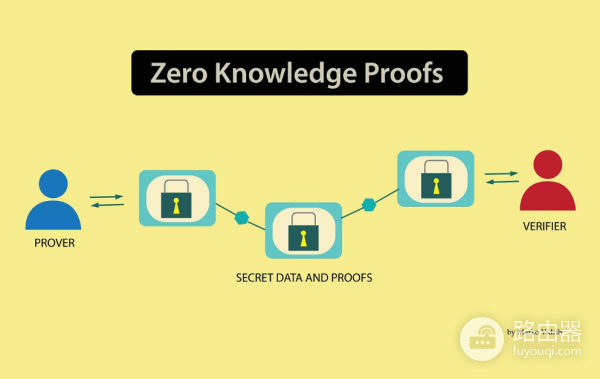

零知识证明(Zero-Knowledge Proof,简称ZKP)是一种密码学“魔法”,证明者可以向验证者证明“我知道某个秘密”,却不泄露这个秘密本身,它就像“我知道山洞密码,但绝不告诉你密码是什么,你却相信我真的知道”。

币圈用户觉得ZKP高深莫测,其实它的程序逻辑非常清晰,就是一个重复的挑战-响应协议。

ZKP必须满足的三个铁律

任何ZKP系统都像写代码一样,必须同时满足这三个条件,否则就不是合格的“零知识证明”!

1、完备性(Completeness):如果陈述是真的,诚实的证明者一定能让验证者相信(成功率接近100%)。

2、可靠性(Soundness):如果陈述是假的,任何骗子都几乎不可能蒙混过关(欺骗概率极低,比如小于2⁻¹⁰⁰)。

3、零知识性(Zero-Knowledge):验证者除了知道“陈述是真的”之外,得不到任何额外信息(即使验证者反复看证明,也猜不出秘密)。

这三个条件就是ZKP的“程序规格”,所有实现都依据这三点展开。

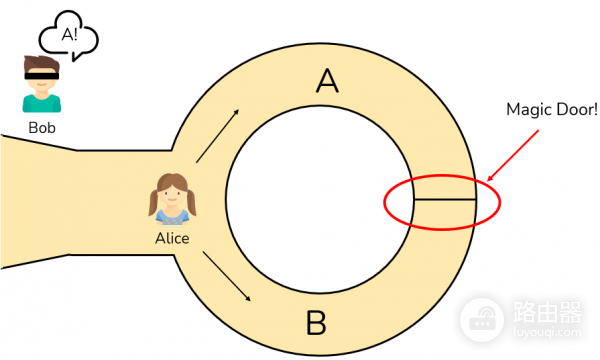

经典栗子🌰阿里巴巴的山洞

这是密码学家最爱用的比喻,把它当成“程序流程”来看就非常清晰。

场景:山洞像一个环形,有一个秘密门(只有证明者知道密码能打开),证明者想证明“我知道开门密码”,却不告诉任何人密码。

程序逻辑流程(重复100次)

1、证明者(Prover)随机选择从左边或右边进入山洞。

2、验证者(Verifier)在洞口随机喊,“从左边出来!”或“从右边出来!”

3、如果证明者知道密码,当验证者喊“左边”时,他直接从左边出来,当验证者喊“右边”时,他用密码打开门,绕到右边出来。

4、验证者只看到“证明者总是从我指定的出口出来”。

5、重复100次后,验证者确信证明者知道密码(因为瞎猜成功率只有2⁻¹⁰⁰),但他永远不知道密码是什么,也看不到开门过程。

交互式零知识证明的核心程序逻辑

1、证明者每次都“提交承诺”(随机进入一边)

2、验证者发出“挑战”(随机选出口)

3、证明者给出“响应”(正确出来)

4、重复多次,概率上让骗子无法作弊

伪代码表示

for round in 1 to 100:

prover_random_entry = random(left or right) # 证明者随机进入

verifier_challenge = random("left" or "right") # 验证者随机挑战

if prover_knows_password:

response = correct_exit(verifier_challenge) # 用密码开门或直接走

else:

response = guess() # 骗子只能猜,成功概率50%

verifier.check(response == verifier_challenge) # 必须每次都对这就是ZKP最基础的程序逻辑:随机挑战+多次重复 = 概率上的可靠证明。

经典栗子🌰平方根证明(真正能跑在计算机上的协议)

更接近实际程序的是“证明我知道一个数x,使得x² ≡ y mod N”(模N平方根),但不泄露x。

程序逻辑(交互式协议)

假设公开y = 16,N = 91(实际用大素数乘积),证明者知道秘密x = 4(因为4² = 16)。

1、承诺阶段:证明者随机挑一个r(比如5),计算a = r² mod N = 25,发送a给验证者。

2、挑战阶段:验证者随机发挑战c(0或1)。

3、响应阶段

● 如果c = 0,证明者发r(5),验证者检查r² ≡ a mod N。

● 如果c = 1,证明者发r × x mod N(5×4=20),验证者检查 (r×x)² ≡ a × y mod N。

4、重复100次

为什么零知识?验证者每次看到的要么是随机平方数,要么是另一个随机平方数,永远猜不出x。

伪代码(程序实现逻辑)

def zkp_square_root_proof(y, N, secret_x):

for round in 1 to 100:

r = random_big_number()

# 随机blinding

a = (r * r) % N

# 承诺

send_to_verifier(a)

c = verifier_send_random_bit(0 or 1)

# 挑战

if c == 0:

response = r

verifier_check((response * response) % N == a)

else:

response = (r * secret_x) % N

verifier_check((response * response) % N == (a * y) % N)这个协议在密码学库里就是这样一步步实现的,重复次数越多,可靠性越高。

从交互式到非交互式,Fiat-Shamir启发式(现代ZKP的关键一步)

交互式需要来回聊天太慢,Fiat-Shamir启发式把“验证者的随机挑战”变成哈希函数生成的伪随机数。

1、证明者自己计算challenge = hash(承诺a +其他公开信息)

2、直接生成证明(一个大数字),验证者只需验证一次。

这就把“对话”变成“一个消息”,变成了非交互式零知识证明(NIZK),也就是zk-SNARK、zk-STARK的基础。

现代zk-SNARK的程序逻辑拆解

实际项目(如Zcash、以太坊Layer2)用的zk-SNARK流程更复杂。

逻辑是上面三步的升级版

1、把问题变成算术电路(像写程序一样,把计算变成加法乘法门电路)。

2、生成多项式(QAP):把电路转换成数学多项式。

3、可信设置:生成证明密钥和验证密钥(一次性的“魔法钥匙”)。

4、生成证明:证明者用秘密输入+密钥,计算出一个很小的证明(几百字节)。

5、验证:验证者只需几毫秒用验证密钥检查证明是否正确。

6、整个过程就像写代码(电路)、编译(多项式)、生成可执行文件(证明)、运行检查(验证)

真实例子

1、身份证年龄证明

证明“我已满18岁”,却不泄露出生日期。

2、Zcash隐私转账

证明“我有足够余额转账”,但不暴露金额和地址。

3、以太坊zk-Rollup

把几千笔交易打包成一个证明,验证者只需验证一次就知道全部交易合法。

ZKP的程序逻辑本质

零知识证明的核心程序逻辑永远是:承诺 → 挑战 → 响应 → 重复验证,它把“知道秘密”这件事变成了数学游戏+概率保证,既保护隐私,又让计算机能高效验证。